Revolve Job Zero : la revue de presse sécurité – Juin 2023

Le mois de juin n’a pas fait exception dans l’actualité de la sécurité informatique dans les nuages. Dans cette édition de juin 2023 de la revue de presse Sécurité, nous vous proposons quelques articles qui ont attiré notre attention, en lien avec la sécurité.

Pour compléter votre tour de l’actualité du moment, nous vous invitons également à lire la dernière édition de rePlay : la revue de presse généraliste du Cloud.

AWS en bref

AWS Security Reference Architecture (AWS SRA)

L’architecture de référence de sécurité d’AWS (AWS SRA) est un ensemble holistique de lignes directrices pour le déploiement de l’ensemble des services de sécurité AWS dans un environnement multi-comptes.

Globalement, cela permet de concevoir, mettre en œuvre et gérer les services de sécurité AWS conformément aux pratiques recommandées par AWS. Les recommandations s’articulent donc autour d’une architecture d’une seule page qui inclut les services de sécurité AWS : comment ils aident à atteindre les objectifs de sécurité, où ils peuvent être déployés et gérés au mieux dans vos comptes AWS, et comment ils interagissent avec d’autres services de sécurité.

Ce document est divisé en six sections :

- Intérêt de AWS SRA et comment l’utiliser ?

- La section fondements de la sécurité passe en revue le cadre d’adoption du cloud AWS (AWS CAF), le AWS Well-Architected Framework, and the AWS Shared Responsibility Model

- AWS Organizations, accounts, and IAM guardrails présente le service AWS Organizations, discute des capacités de sécurité fondamentales, et donne un aperçu de la stratégie multi-compte recommandées

- L’architecture de référence de la sécurité AWS est un diagramme d’architecture d’une page qui présente les comptes AWS fonctionnels, ainsi que les services et fonctionnalités de sécurité généralement disponibles.

- La section ressources IAM présente un résumé et un ensemble de pointeurs pour les directives de gestion des identités et des accès (IAM) d’AWS

- Dépôt de code pour les exemples AWS SRA fournit un aperçu du dépôt GitHub associé qui contient des exemples de modèles AWS CloudFormation et du code pour déployer certains des modèles discutés dans l’AWS SRA.

Points forts de la conférence RSA 2023 – vu par AWS

La RSA Conference 2023 a rassemblé des milliers de professionnels de la cybersécurité au Moscone Center de San Francisco, en Californie, du 24 au 27 avril. AWS a donc publié, le 19 mai dernier, un “compte rendu” des temps forts de cette conférence. L’occasion de revenir sur les annonces liées au service de détection des menaces Amazon GuardDuty :

- GuardDuty Elastic Kubernetes Service (EKS) Runtime Monitoring ;

- GuardDuty RDS Protection pour les données stockées dans Amazon Aurora ;

- GuardDuty Lambda Protection pour les applications sans serveur.

Mais également sur les sujets liés à l’intelligence artificielle, la part de l’humain ou encore la sécurité du Cloud à plus large échelle.

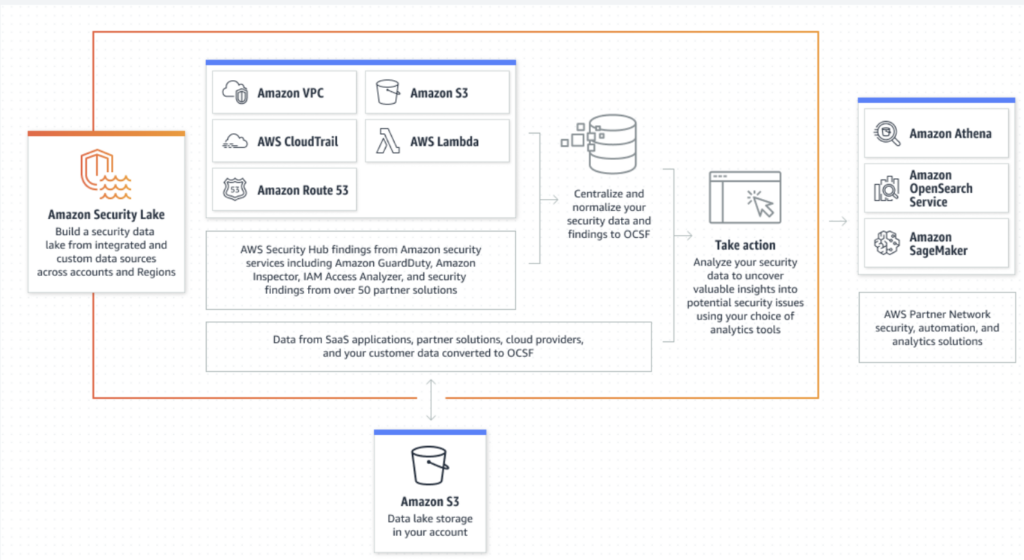

Amazon Security Lake

Présenté officiellement au re:Invent 2022, AWS a annoncé le 30 mai la disponibilité générale d’Amazon Security Lake. Ce data lake est destiné à la collecte de journaux et d’événements S3 et Lambda depuis CloudTrail en les normalisant au format Parquet, selon le schéma Open Cybersecurity Schema Framework (OCSF).

Figure 1: How Security Lake works

Zero Trust

La stratégie zero trust commence à se diffuser au sein des entreprises. Les fournisseurs de cloud veulent accompagner cette tendance. AWS vient par exemple de généraliser son service Verified Access dévoilé en novembre dernier et l’enrichir de partenariats et deux fonctions supplémentaires :

- Un WAF (Web application firewall)

- La transmission de contexte d’identité signé comme l’alias de connexion d’un utilisateur.

L’ANSSI, la CNIL et le gouvernement, what’s new ?

La cybersécurité en 13 questions

Une news, qui n’est plus vraiment une news mais que j’ai trouvé intéressante, c’est ce petit guide de l’ANSSI, publié en octobre 2022 en partenariat avec la direction générale des entreprises (DGE), la Confédération des petites et moyennes entreprises (CPME) et France Num, un guide destiné aux TPE et aux PME. Réalisée avec le soutien du dispositif Cybermalveillance.gouv.fr, cette publication propose des réponses accessibles à 13 questions essentielles pour la sécurité de ces entreprises.

MaProcuration.gouv.fr

Des “hackers éthiques” vont tester la résistance du site qui permet de remplir sa procuration de vote. L’initiative avait déjà été lancée en 2020 par la société française Yes We Hack, lorsque des milliers de hackers éthiques avaient été chercher des vulnérabilités et des bugs dans l’application de traçage de contacts contre le coronavirus StopCovid.

Aussi, cela marque vraisemblablement un changement de paradigme dans l’approche de la sécurisation des systèmes d’information, même les plus sensibles.

Fusion à risque

Le ministre des Comptes publics, Gabriel Attal, a annoncé fin mai un plan de lutte contre la fraude sociale. Parmi les mesures annoncées, l’une concerne les prestations de soins. Il s’agit notamment de fusionner la carte d’identité et la carte vitale. L’idée de rapprocher ces deux cartes a suscité de vives réactions sur les réseaux sociaux ainsi que d’associations de protection de la vie privée. La Commission nationale de l’informatique et des libertés s’est d’ailleurs chargée de faire un point à ce sujet, attirant l’attention sur le nécessaire respect des principes relatifs à la protection des données. La CNIL s’est ainsi positionnée sur le sujet par un courrier daté du 13 mars dernier. Elle a rappelé que « le numéro de sécurité sociale (NIR) est une donnée unique à chaque Français et donc particulièrement sensible ».

Il est à noter que cette dynamique s’illustre également dans un décret du 11 mai qui pousse une large liste d’administrations à partager leurs données afin d’automatiser l’ouverture des droits pour les individus.

Affaire à suivre, donc.

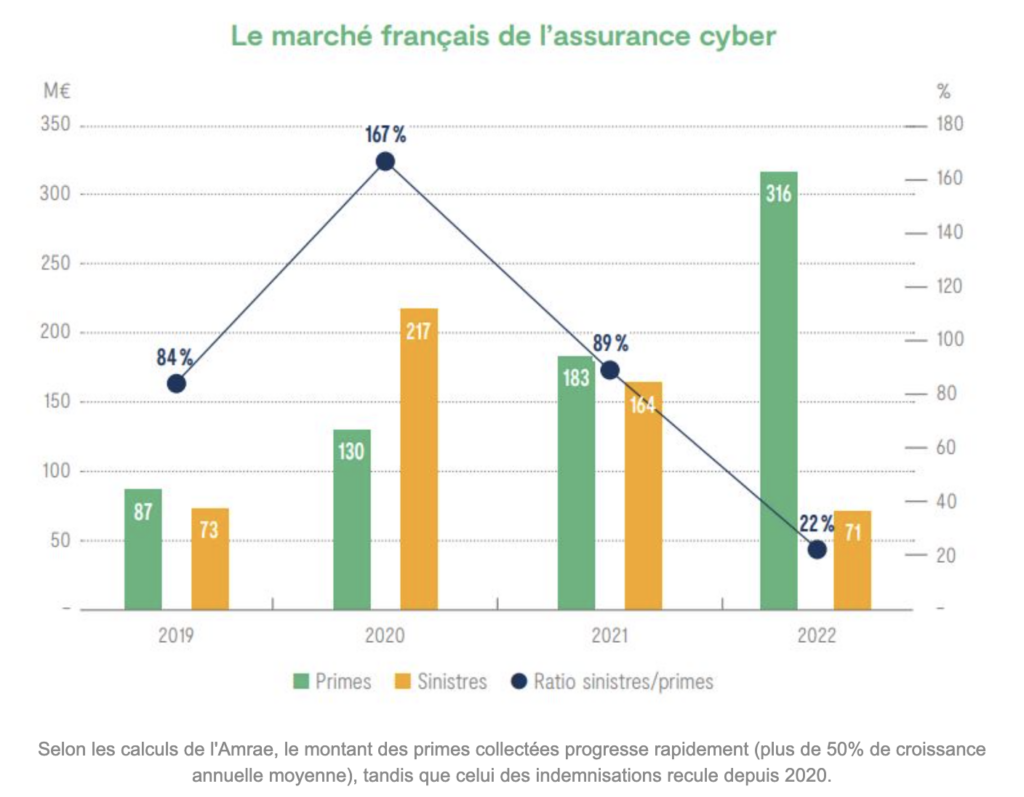

On vous parle assurance

Alors que les assureurs ont relevé leurs primes pour refléter la hausse de la sinistralité en 2020, les indemnisations versées en 2022 reculent nettement. Rendant le marché de la cyber-assurance très profitable pour les assureurs.

On leur avait dit : « assurez-vous ! » En 2021, les entreprises de taille moyenne n’étaient que 1,5% à être couvertes contre le risque cyber. En 2022, elles ont entendu le message et la part d’entreprises assurées a doublé, atteignant 3%, grâce à une augmentation de 53% du nombre de contrats selon la dernière édition de l’étude de l’Amrae (Association pour le Management des Risques et des Assurances de l’Entreprise).

Mais le résultat, chez les assureurs, s’est avéré explosif : ils ont dépensé autant en indemnisations que ce qu’ils ont encaissé en primes, car le nombre de sinistres couverts a augmenté de 400%. En conséquence, le marché de l’assurance devrait se tendre considérablement pour ces entreprises (dégageant un chiffre d’affaires de 10 à 50 millions d’euros) cette année, et les laisser sans beaucoup de solutions pour se prémunir contre les conséquences financières des cybermenaces.

En parlant d’assurance…

C’est un fait, depuis de nombreuses années, les organisations ont multiplié les solutions de cybersécurité par silo pour protéger tous les pans de l’entreprise qui offrent une surface d’attaque ; les postes utilisateurs, les serveurs, le réseau ou encore les emails. La complexité croissante des cybermenaces a toutefois montré les limites de cette approche qui ne permet pas toujours d’obtenir une vue d’ensemble en temps réel de tout un système.

En ce sens, le XDR (Extended Detection and Response) s’impose comme une approche à valeur ajoutée permettant d’obtenir une visibilité indispensable à la mise en œuvre d’une réponse unifiée et la plus rapide possible face à la complexité croissante des cybermenaces.

Le XDR se doit d’intégrer des données provenant de toutes les sources pertinentes (endpoints, réseau, données, datacenter, cloud, IOT, Threat intelligence/CERT), afin de jouer pleinement son rôle qui est d’apporter une réponse unifiée la plus rapide qui soit. Il fournit une image plus globale du paysage des menaces aux organisations. Pour cela, il utilise l’intelligence artificielle, l’apprentissage automatique et la recherche avancée pour identifier et répondre en temps réel, en reliant les événements entre eux et en réduisant ainsi le temps d’attente. Mais toutes les solutions XDR ne se valent pas pour autant.

D’ailleurs, si la course aux LLM est lancée entre les start-ups comme OpenAI et les grands groupes IT, des chercheurs sud-coréens ont élaboré un modèle de langage baptisé DarkBERT et pré-formé avec des données du Dark Web sur un corpus de paramètres en analysant le réseau Tor. Les premiers résultats sont encourageants et devraient aider les fournisseurs en cybersécurité dans leur veille de ce territoire.

Ça balance : les fails de mai

Le premier week-end de mai a été le théâtre d’une fuite de données personnelles via l’Urssaf. En effet, plusieurs entrepreneurs ont eu la surprise de découvrir en complément de leurs échéanciers de cotisation Urssaf ceux d’autres travailleurs indépendants. L’organisme a reconnu un “incident informatique” et en a informé la Cnil.

Ces documents comprennent plusieurs types de données sensibles comme le nom du cotisant, son adresse, son numéro de compte de l’Urssaf, son numéro IBAN ou ses revenus déclarés au titre de l’année 2022.

Quelques jours plus tard, c’était au tour de Doctolib qui a récemment rencontré un incident technique provoquant la perte de milliers de données médicales saisies par des professionnels de santé. En cause : la mise à jour d’une fonctionnalité de partage de document sur son logiciel. La Cnil a été saisie par l’un des praticiens victime du bug.

L’occasion de rappeler que le site d’informations médicales a été épinglé par la Cnil pour plusieurs manquements au RGPD. Durée de conservation des données, anonymisation, chiffrement, consentement, dépôt de cookie, le régulateur dresse une longue liste des infractions de Doctissimo et de son sous-traitant. Le diagnostic est sans appel et l’ordonnance salée pour Doctissimo qui écope d’une sanction financière de 380 000 euros de la part de la Cnil.

Ressources + sujets intéressants

AWS

- AWS Security Reference Architecture (AWS SRA), publié en mai 2023

- Stronger together: Highlights from RSA Conference 2023, par Anne Grahn and Danielle Ruderman, publié le 19 mai 2023

ANSSI

- La cybersécurité pour les TPE/PME en treize questions, Anssi, publiée en octobre 2022

BFM

- Des “hackers éthiques” vont tester la résistance du site qui permet de remplir sa procuration de vote, par J.R. avec AFP, publié le 15 mai 2023

- Des hackers “éthiques” vont être rémunérés pour trouver les failles de StopCovid, par P.D avec AFP, publié le 26 mai 2020

Silicon

- Le XDR, futur de la cybersécurité, par Adrien Vandeweeghe, publié le 25 mai 2023

- Amazon Security Lake : pour compléter ou remplacer les SIEM ?, par La Rédaction, publié le 31 mai 2023

Le Monde Informatique

- Avec Verified Access, AWS s’adapte au zero trust, par Michael Cooney, IDG NS (adapté par Jean Elyan), publié le 05 Mai 2023

- L’Urssaf expose par erreur des échéanciers de cotisations, par Jacques Cheminat, publié le 02 Mai 2023

- Cyberassurance : les primes montent, les indemnisations chutent, par Reynald Fléchaux, publié le 30 Mai 2023

- Le clonage de voix, une menace de plus pour les entreprises, par Reynald Fléchaux, publié le 24 Mai 2023

- La sécurité des jumeaux numériques préoccupe les experts, par Mary K. Pratt, IDG NS (adapté par Aurélie Chandèze), publié le 23 Mai 2023

- DarkBERT : une IA générative pour le Dark Web, par Jacques Cheminat, publié le 18 Mai 2023

- La Cnil inflige une amende de 380K€ à Doctissimo, par Jacques Cheminat, publié le 17 Mai 2023

- Doctolib : des milliers de données médicales perdues après un bug technique, par Célia Seramour, publié le 09 Mai 2023

- Fusion carte Vitale et carte d’identité, la Cnil émet des réserves, par Célia Seramour, publié le 31 Mai 2023

- L’Etat pousse les administrations au partage de données, par Reynald Fléchaux, publié le 26 Mai 2023

- Le domaine .zip de Google donne des sueurs froides aux RSSI, par Dominique Filippone, publié le 30 Mai 2023

L’Usine Digitale

- Assurance cyber : les PME s’assurent plus qu’avant, et elles vont bientôt le regretter, par Raphaële Karayan, publié le 24 mai 2023

- L’Espagne propose d’interdire le chiffrement de bout en bout en Europe, par Jérôme Marin, publié le 23 mai 2023